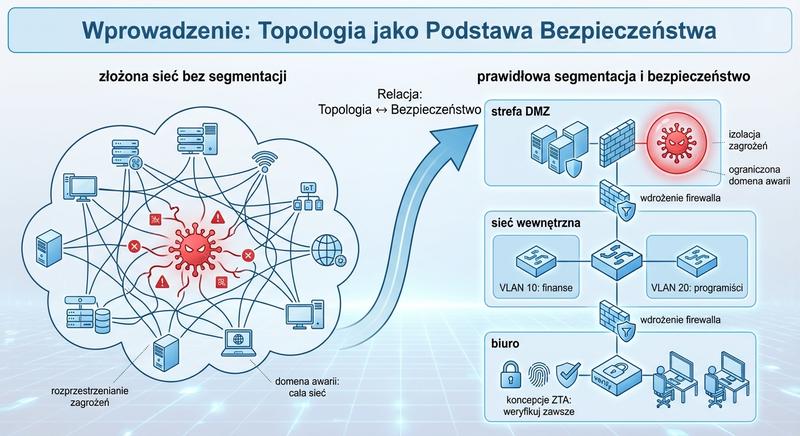

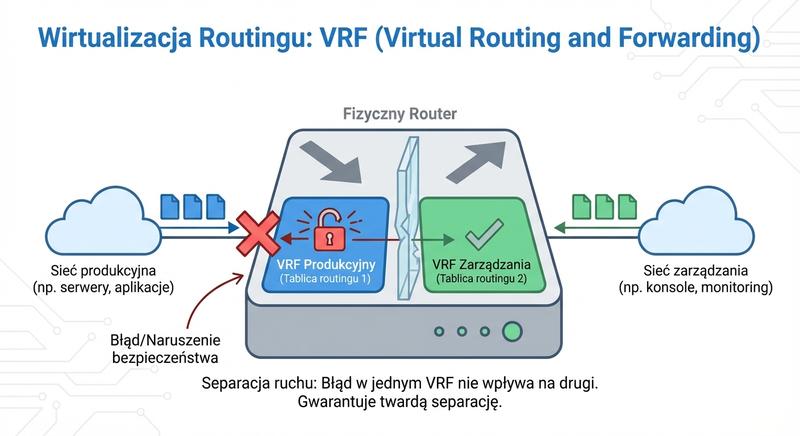

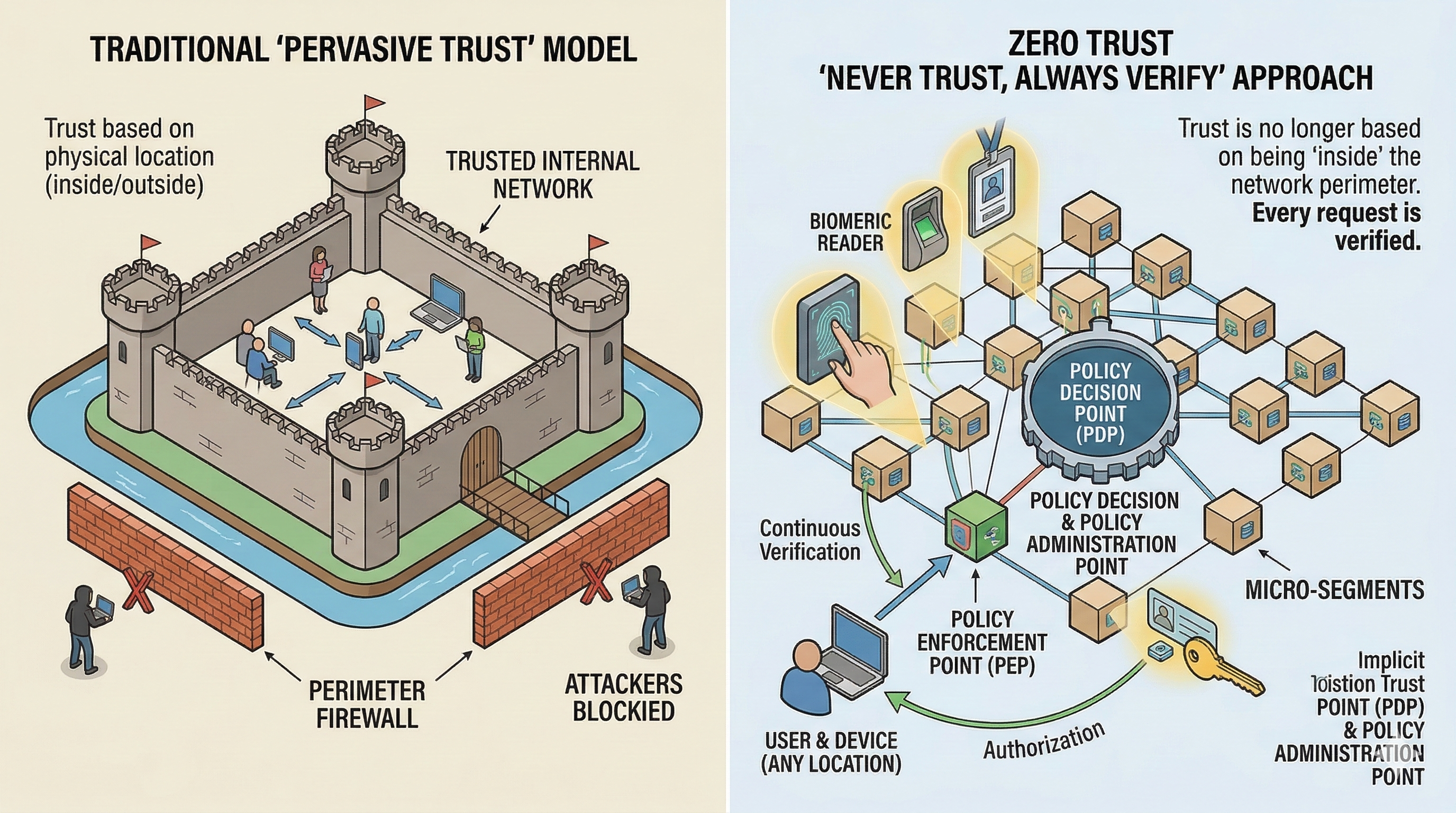

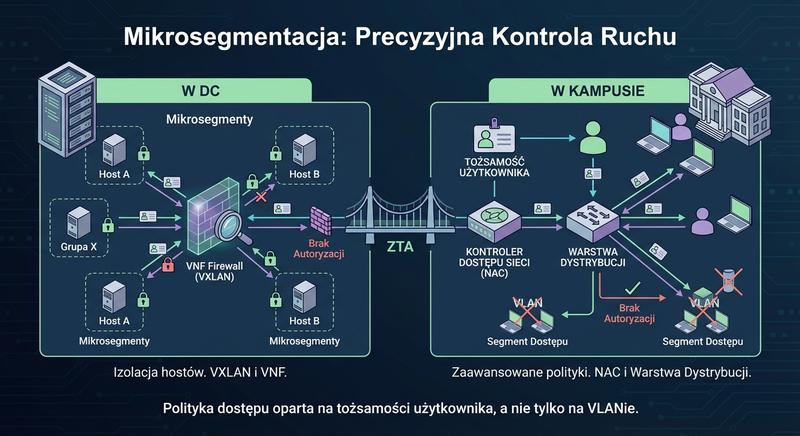

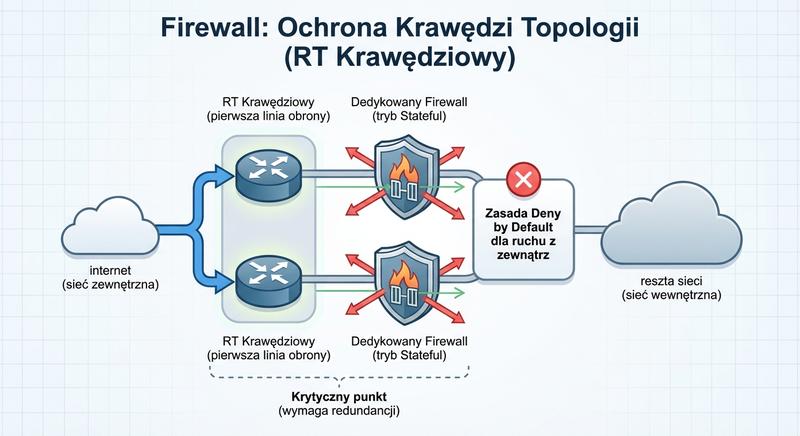

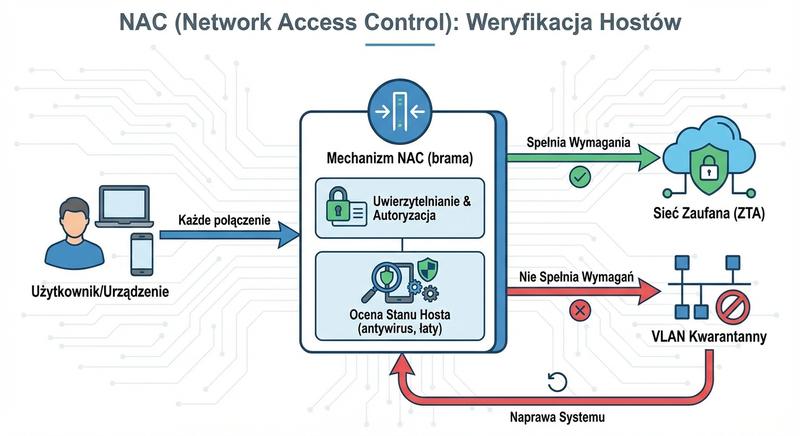

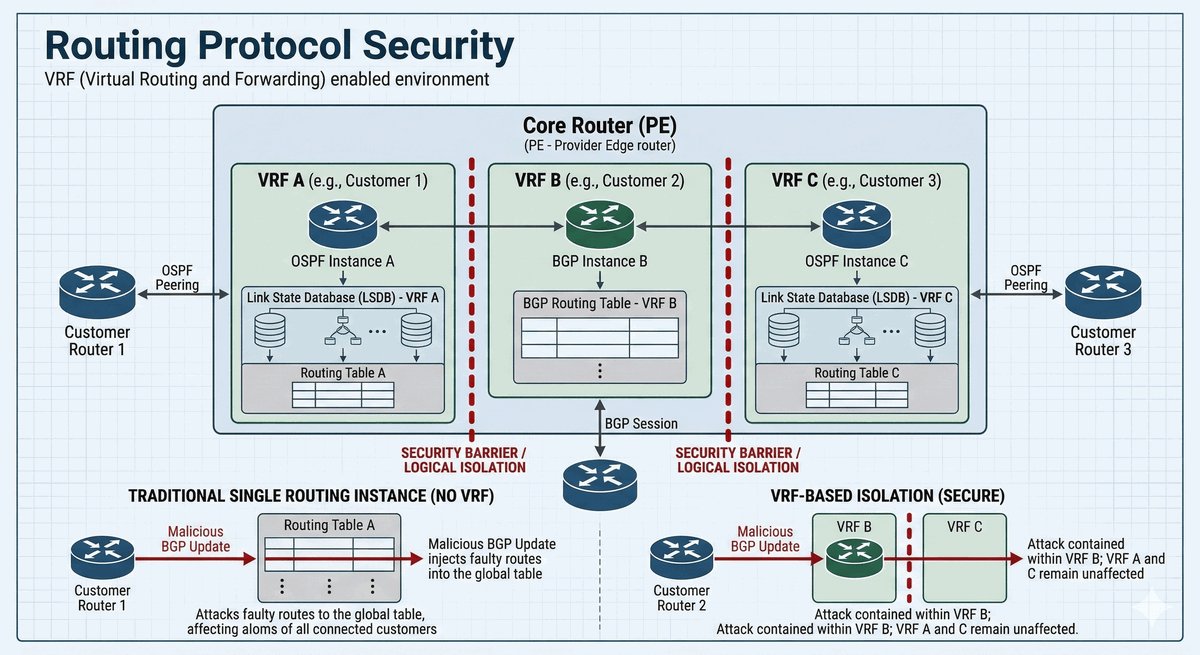

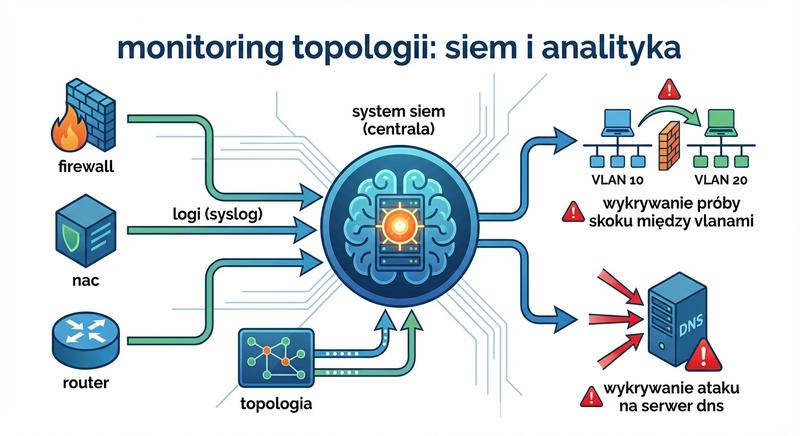

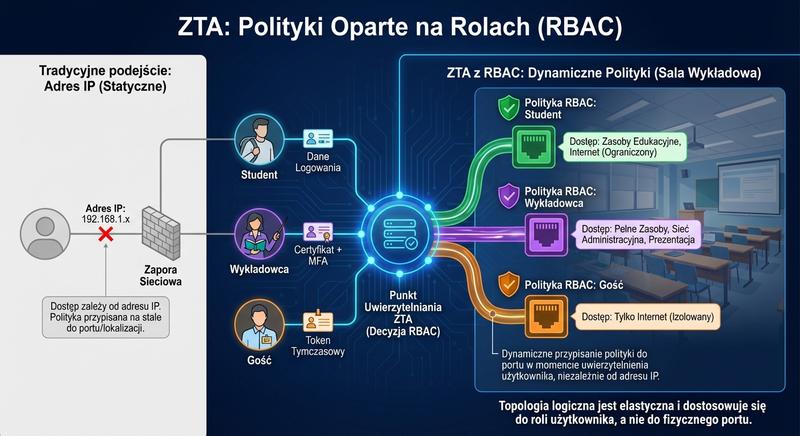

Wykład trzeci poświęcamy kluczowej relacji między topologią sieci a jej bezpieczeństwem. Złożona sieć

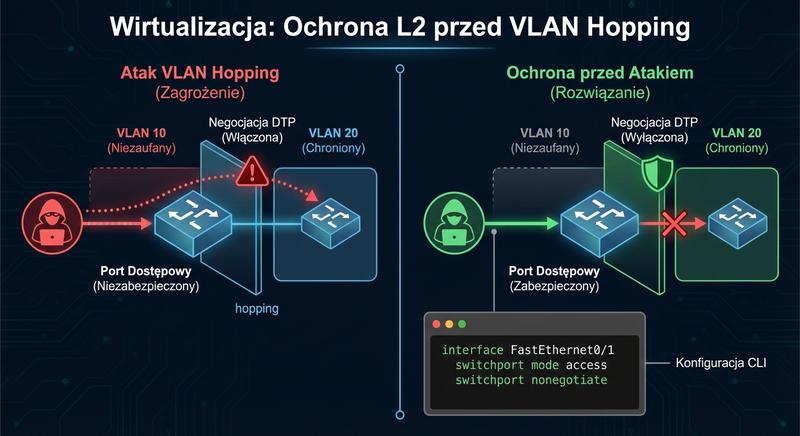

musi być logicznie segmentowana, aby izolować potencjalne zagrożenia. Prawidłowa segmentacja ogranicza

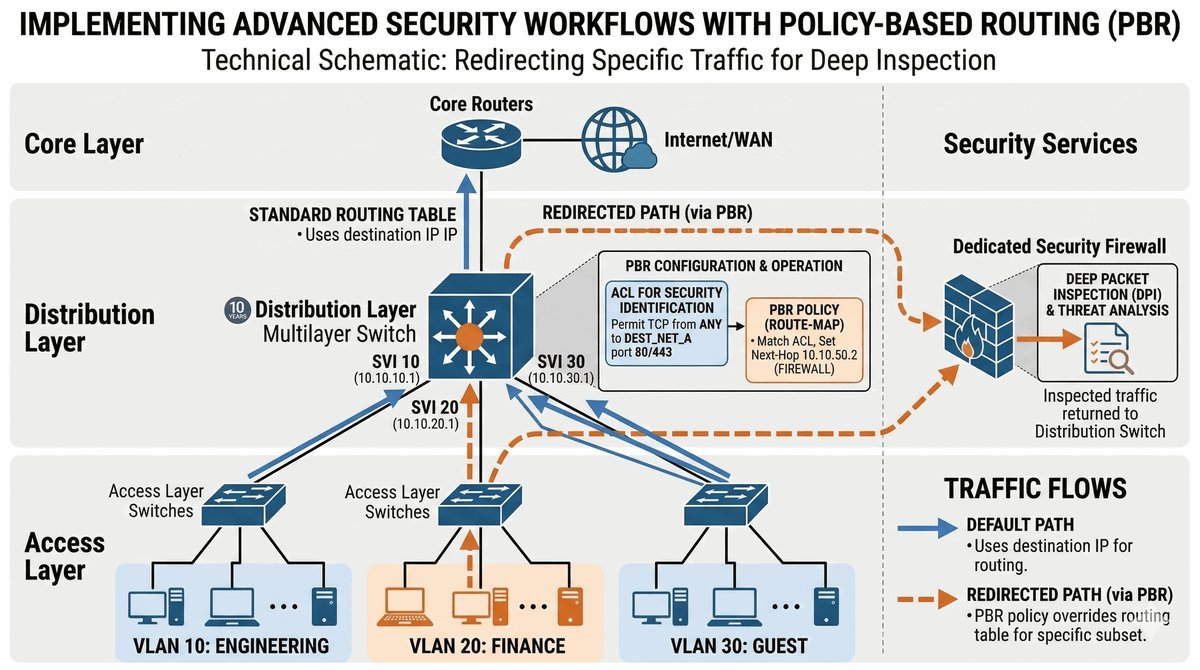

domenę awarii i rozprzestrzenianie się szkodliwego oprogramowania. Omówimy projektowanie sieci VLAN,

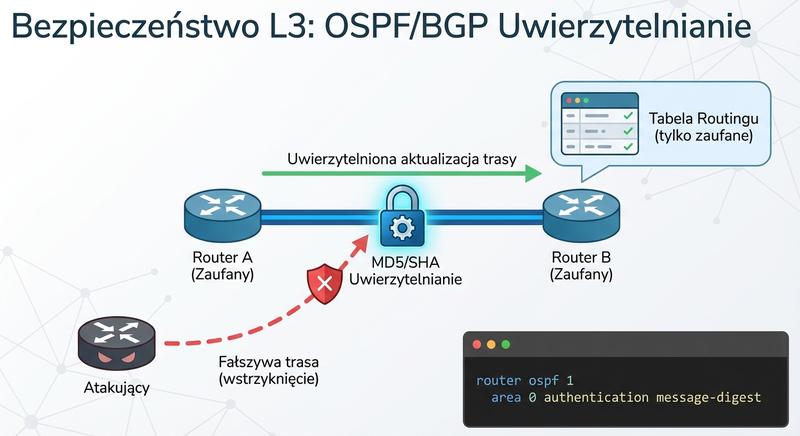

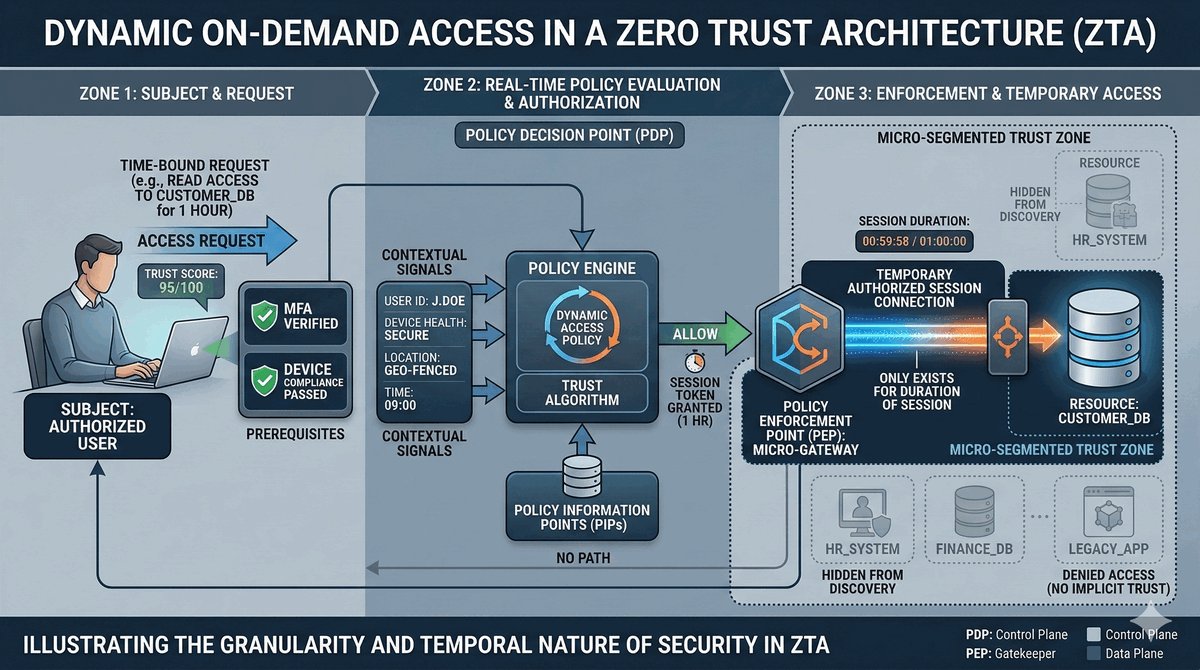

wdrożenie zapór sieciowych (firewall) oraz zaawansowane koncepcje architektury Zero Trust (Zero Trust Architecture – ZTA).

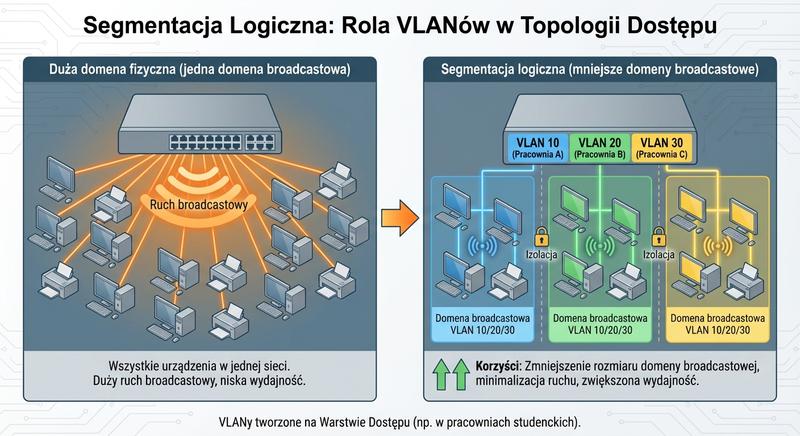

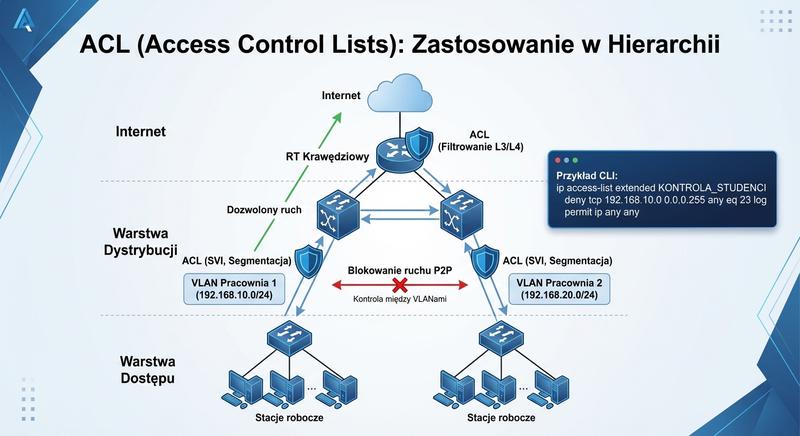

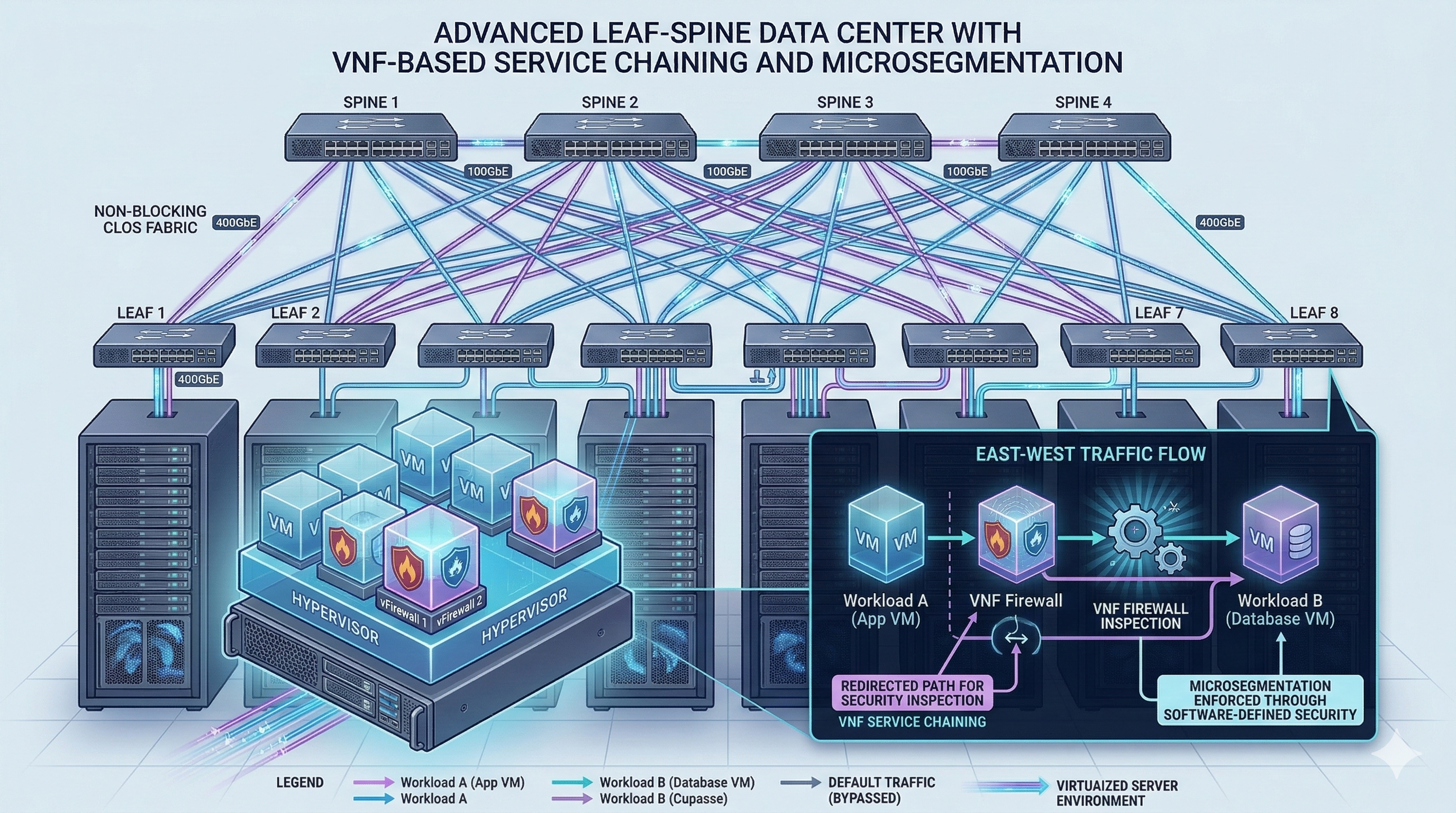

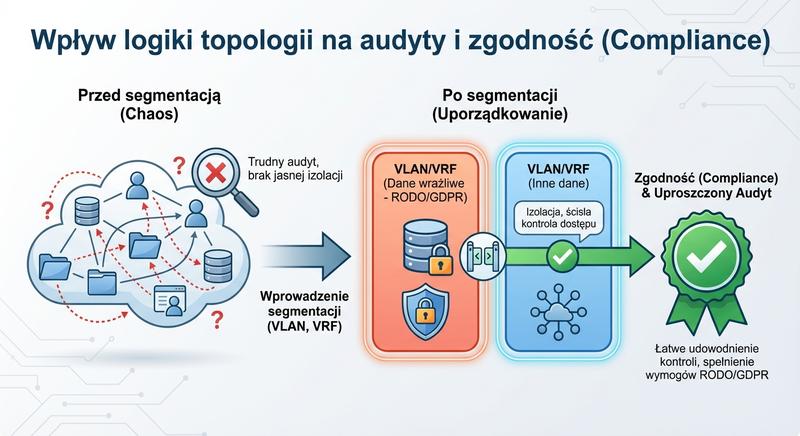

Sieci VLAN (Virtual Local Area Networks) stanowią podstawę segmentacji logicznej. Umożliwiają one podział

dużej domeny fizycznej na mniejsze, izolowane domeny rozgłoszeniowe (broadcastowe). W topologii hierarchicznej VLANy są

tworzone w warstwie dostępu, np. dla poszczególnych pracowni studenckich. Zmniejszenie rozmiaru domeny rozgłoszeniowej

minimalizuje ruch i zwiększa wydajność.