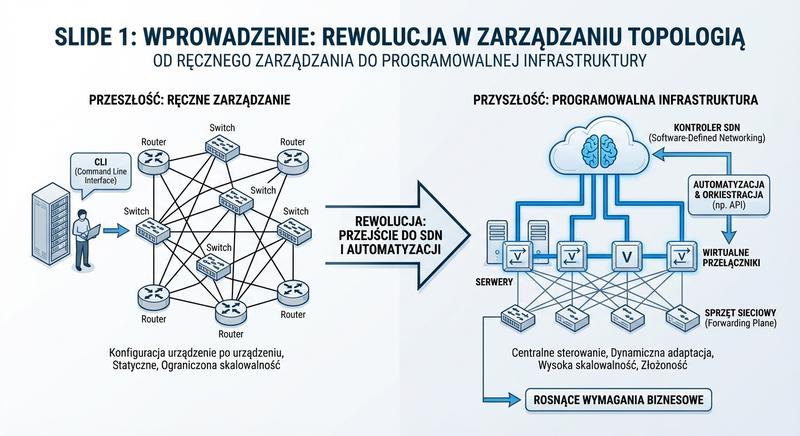

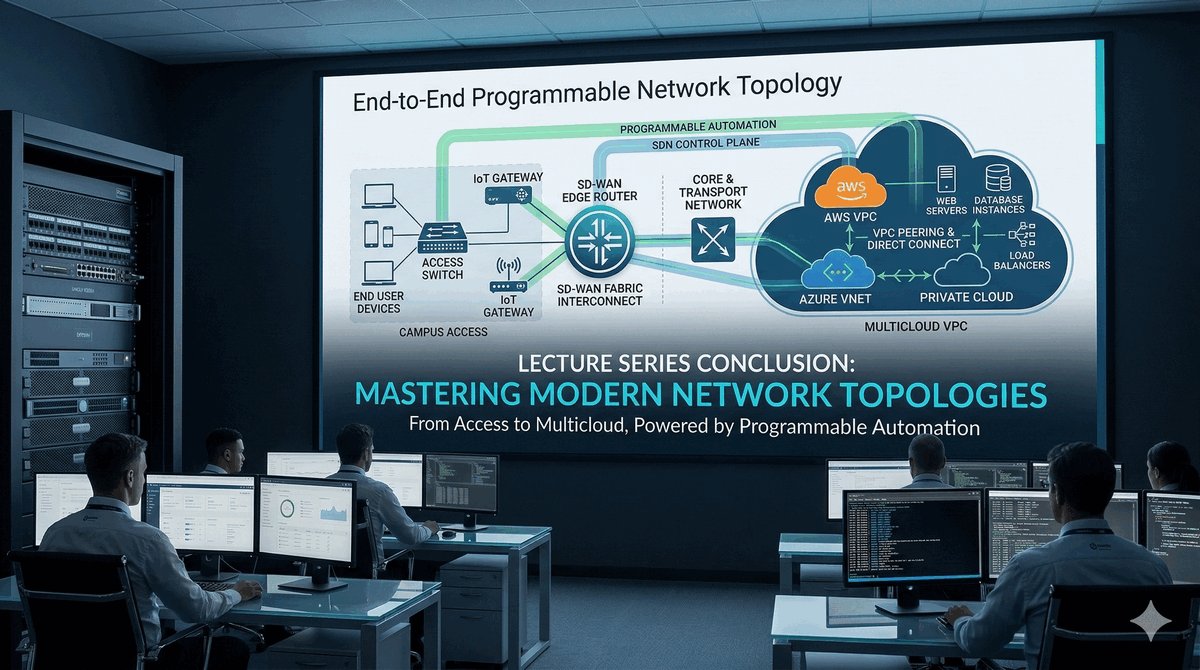

Kończymy cykl wykładów spojrzeniem w przyszłość złożonych topologii sieciowych. Przechodzimy od

ręcznego zarządzania do programowalnej infrastruktury. To era, w której automatyzacja i sieci definiowane programowo (Software-Defined Networking – SDN) redefiniują sposób, w jaki projektujemy i utrzymujemy sieci.

Zmiany te są odpowiedzią na rosnącą skalę, złożoność i dynamikę wymagań biznesowych.

1/50

Wprowadzenie: rewolucja w zarządzaniu topologią

2/50

SDN: koncepcja programowalnej topologii

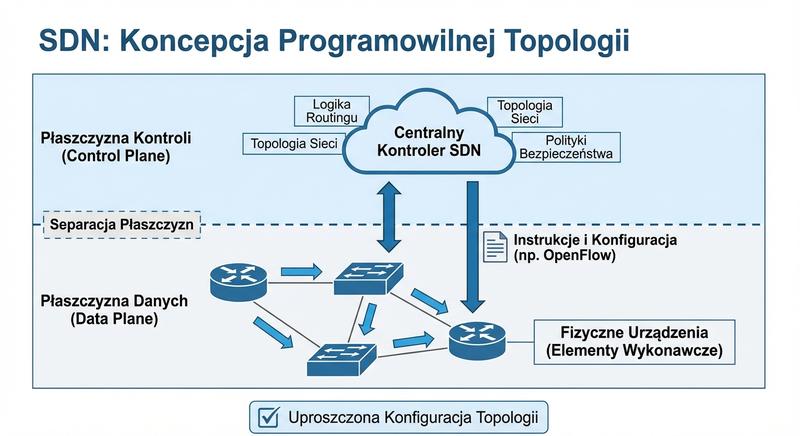

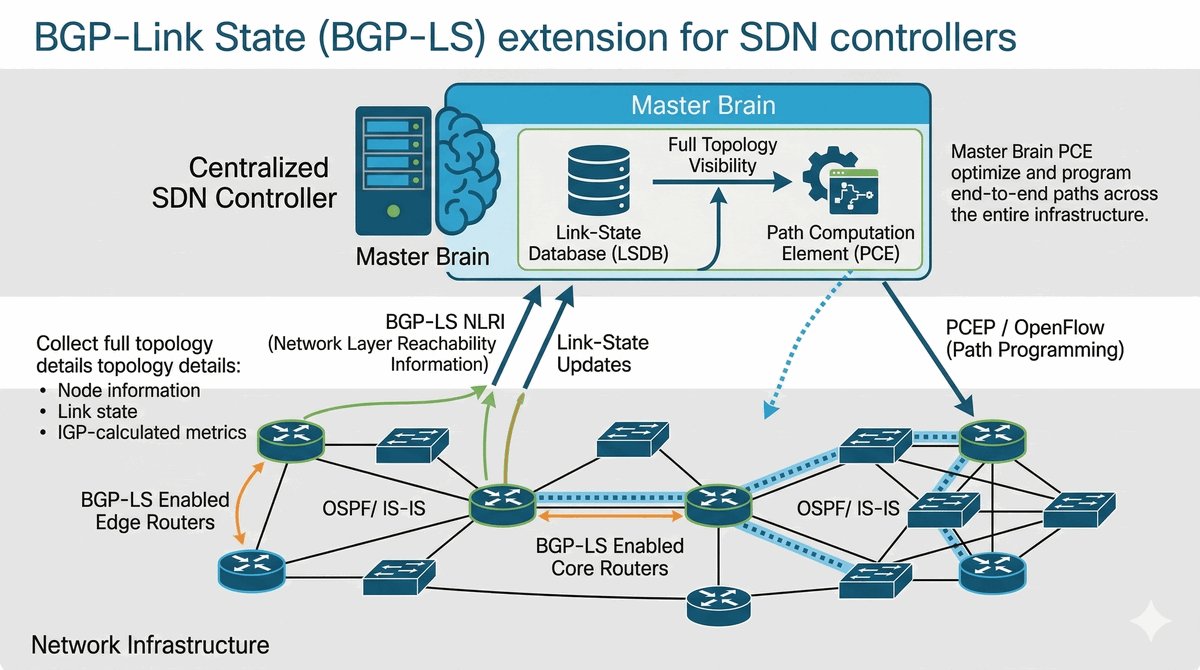

SDN to kluczowa zmiana paradygmatu, polegająca na separacji płaszczyzny sterowania (Control Plane) i danych (Data Plane).

Centralny kontroler SDN jest odpowiedzialny za logikę routingu, topologię i

polityki bezpieczeństwa. Fizyczne urządzenia stają się jedynie elementami

wykonawczymi, przesyłającymi ruch zgodnie z instrukcjami kontrolera. To znacznie upraszcza zarządzanie złożoną topologią.

3/50

Zastosowanie SDN w topologii kampusowej (SD-Access)

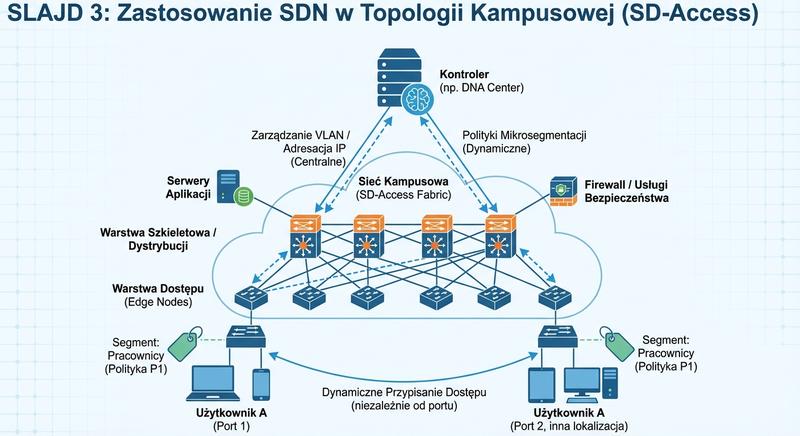

W topologii kampusowej SDN jest wdrażany m.in. jako technologia SD-Access. Kontroler (np. Cisco DNA Center)

centralnie zarządza sieciami VLAN, adresacją IP i politykami mikrosegmentacji. Umożliwia to dynamiczne

przypisywanie uprawnień na poziomie warstwy dostępu, niezależnie od fizycznego portu, do którego

podłączony jest użytkownik.

4/50

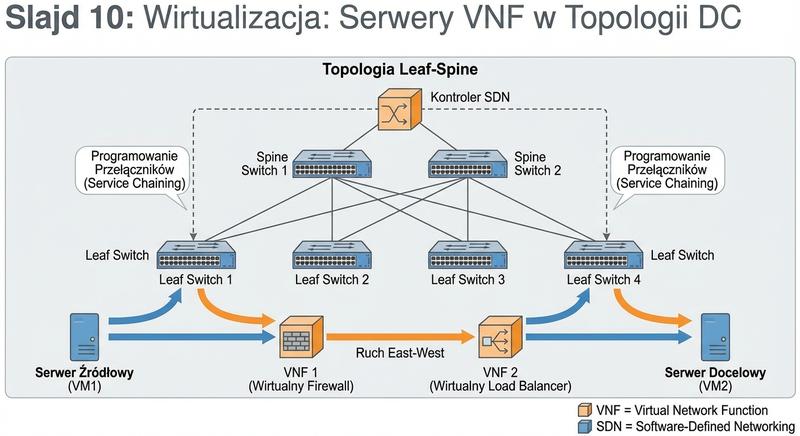

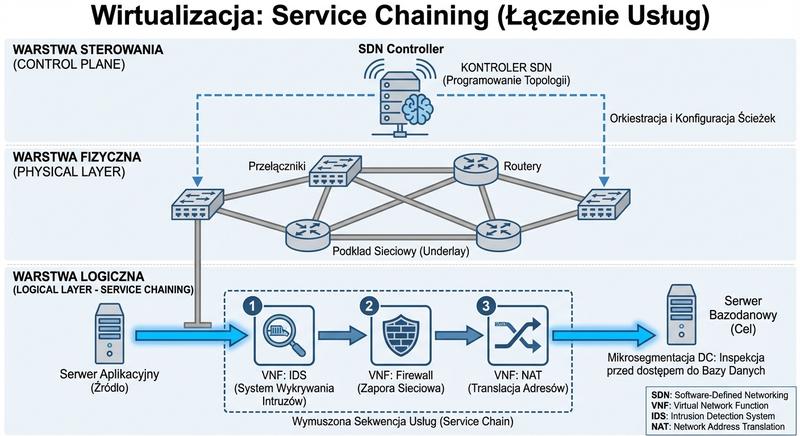

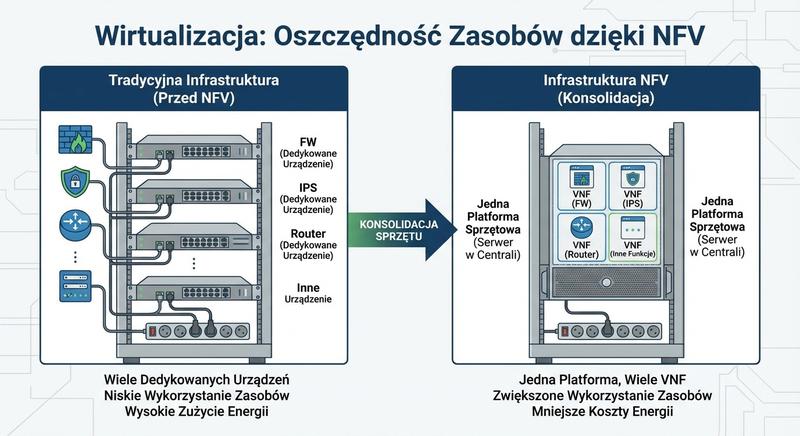

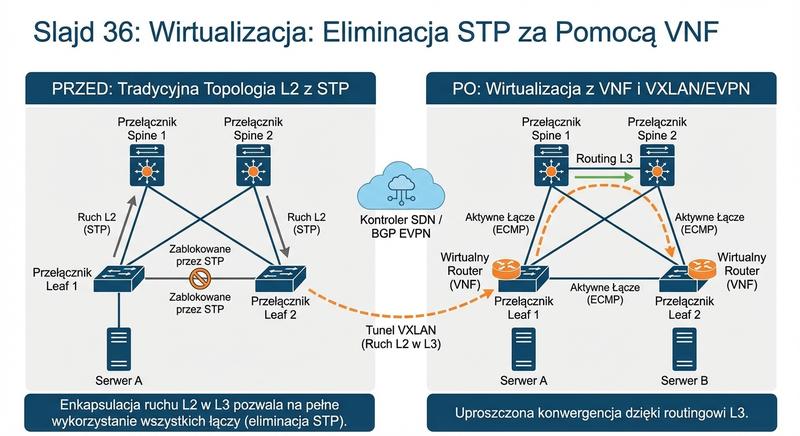

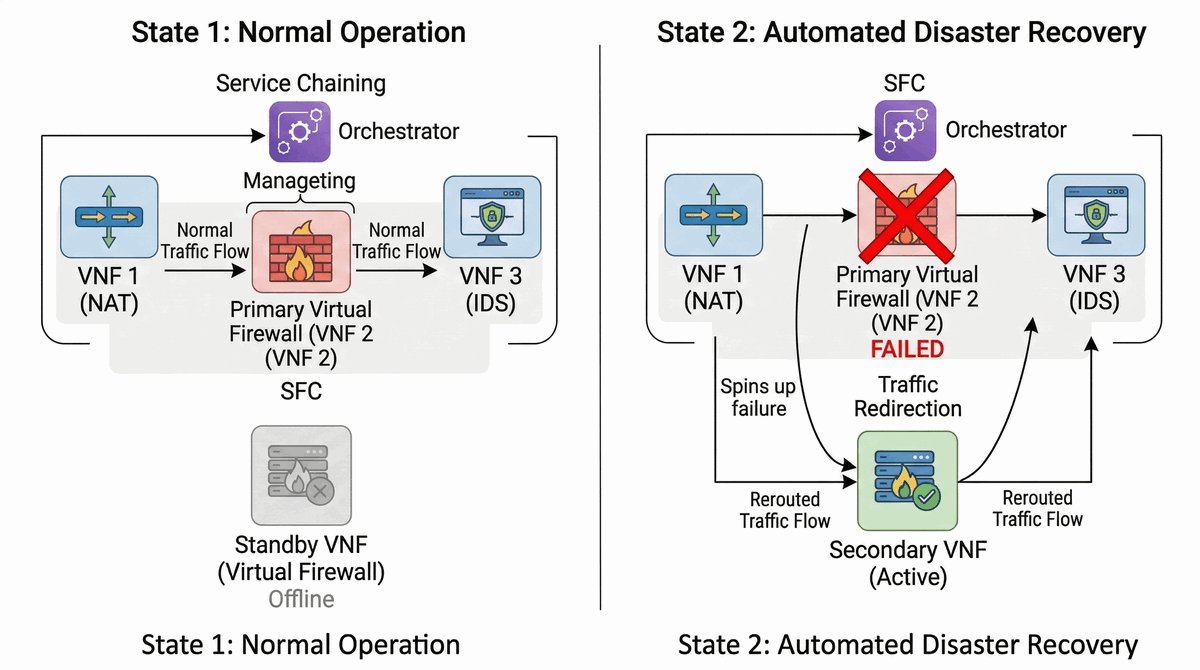

NFV (Network Functions Virtualization): wirtualizacja funkcji sieciowych

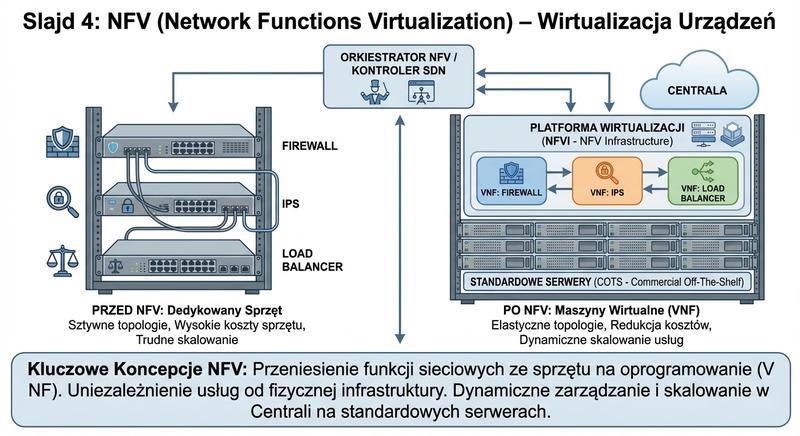

NFV to technologia, która przenosi funkcje sieciowe (zapory sieciowe, systemy IPS, systemy równoważenia obciążenia) z

dedykowanego sprzętu na maszyny wirtualne (VNF). W centrali funkcje te działają na standardowych

serwerach. NFV uniezależnia topologię od konkretnego sprzętu, umożliwiając dynamiczne skalowanie

usług i optymalizację kosztów.

5/50

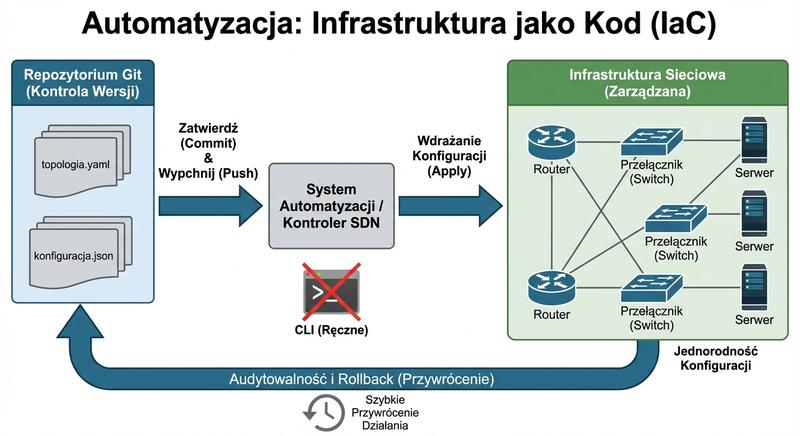

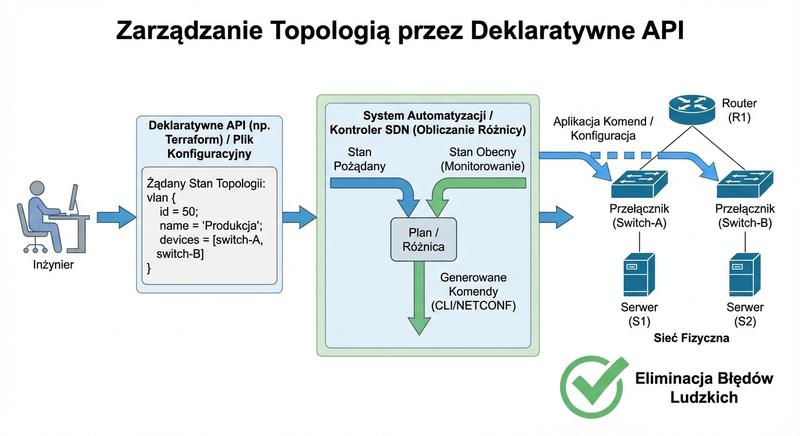

Automatyzacja: infrastruktura jako kod (IaC)

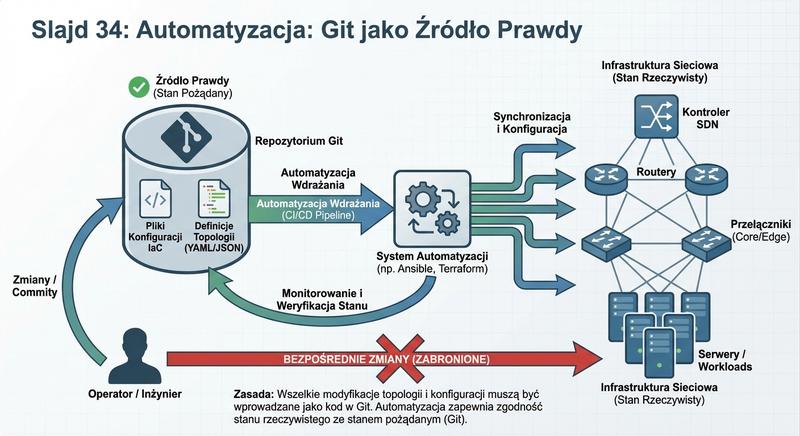

Infrastruktura jako kod (Infrastructure as Code – IaC) to zarządzanie konfiguracją topologii za pomocą plików kodu.

Zamiast ręcznych zmian w CLI narzędzia używają plików w formacie YAML lub JSON, przechowywanych w systemie kontroli wersji

(np. Git). IaC zapewnia spójność konfiguracji, audytowalność oraz możliwość szybkiego

wycofania zmian (rollback).

6/50

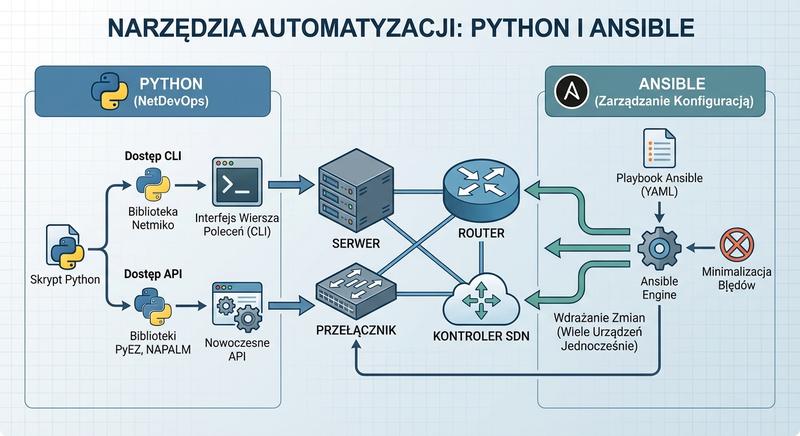

Narzędzia automatyzacji: Python i Ansible

Python jest podstawowym językiem dla automatyzacji sieci (NetDevOps). Biblioteki takie jak

Netmiko pozwalają na programowy dostęp do CLI, a PyEZ czy NAPALM komunikują się za pomocą

bardziej nowoczesnych API. Ansible jest narzędziem do zarządzania konfiguracją, które wdraża

zmiany na wielu urządzeniach jednocześnie, minimalizując błędy.

7/50

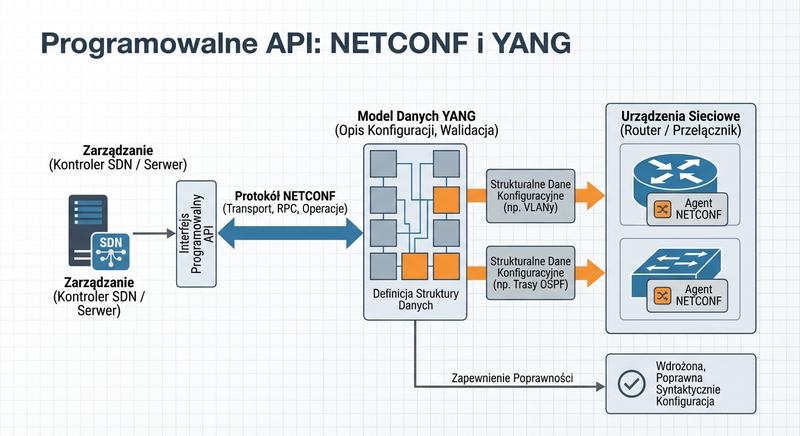

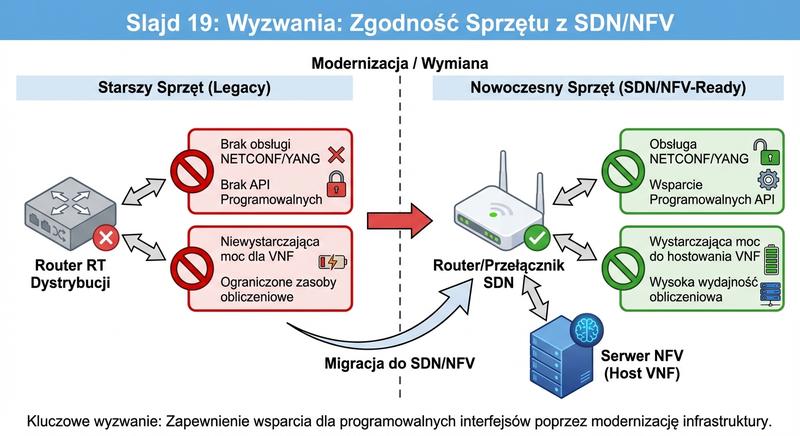

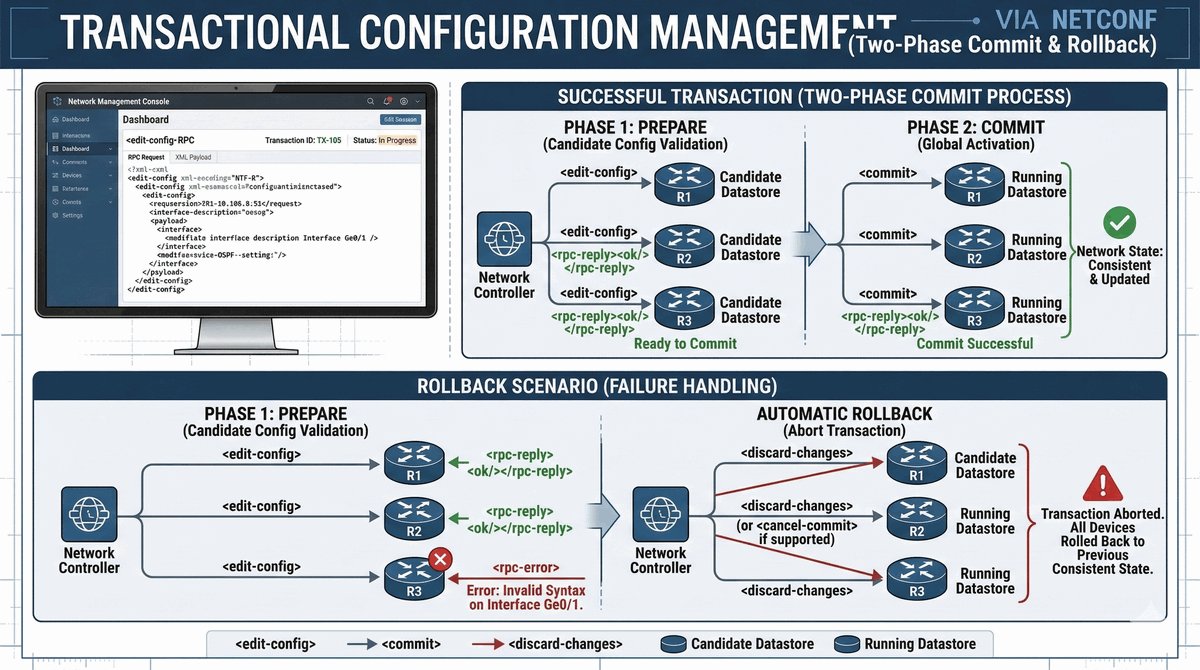

Programowalne API: NETCONF i YANG

W nowoczesnych topologiach, zarządzanie odbywa się poprzez API (Application Programming

Interface). NETCONF jest protokołem do zarządzania konfiguracją, a YANG jest modelem danych

opisującym konfigurację (np. VLANy, trasy OSPF). To podejście zapewnia, że wdrażana konfiguracja

jest strukturalna i poprawna syntaktycznie.

8/50

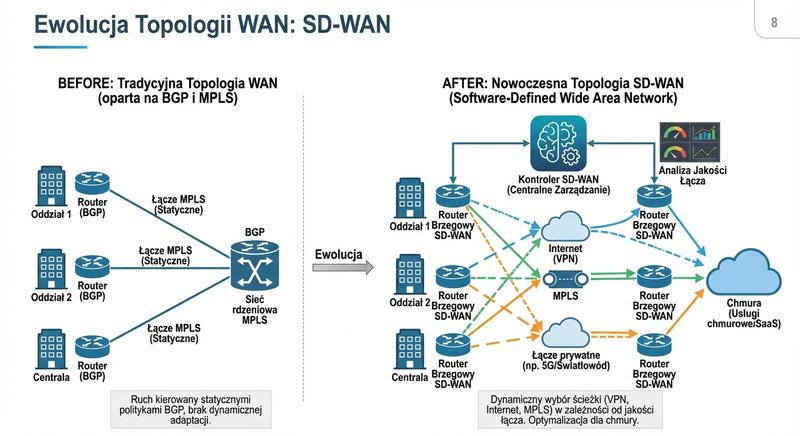

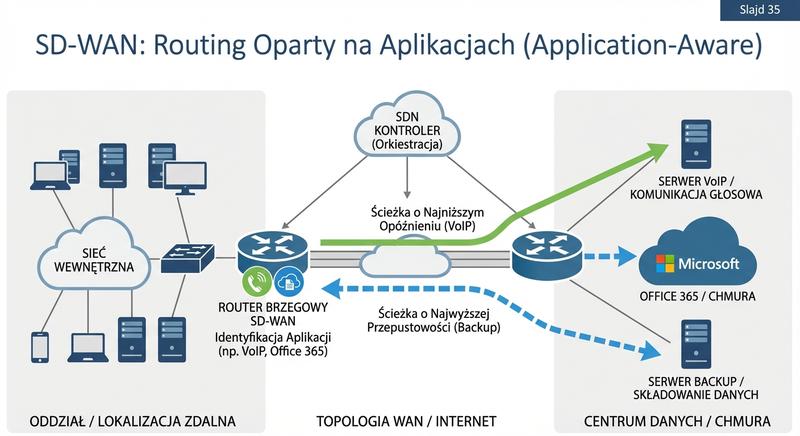

Ewolucja topologii WAN: SD-WAN

Tradycyjna topologia WAN (oparta na BGP i MPLS) jest zastępowana przez SD-WAN (Software-Defined

Wide Area Network). Kontroler SD-WAN centralnie zarządza ruchem na krawędzi sieci (Routery

brzegowe). Umożliwia to dynamiczny wybór ścieżki (VPN, Internet, MPLS) w zależności od jakości

łącza, co jest kluczowe dla usług chmurowych.

9/50

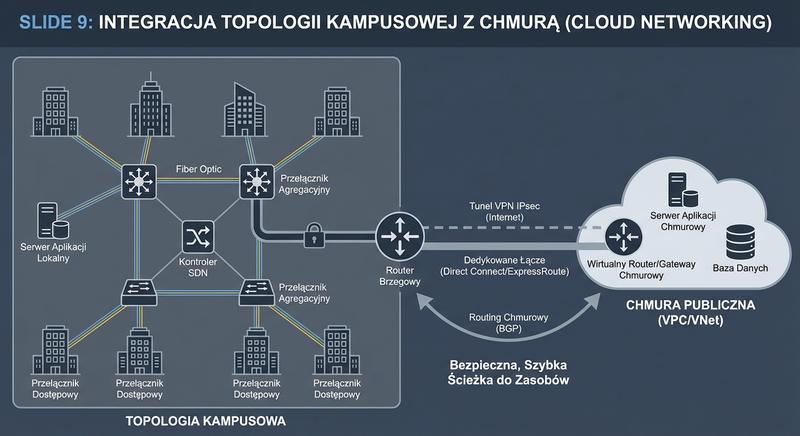

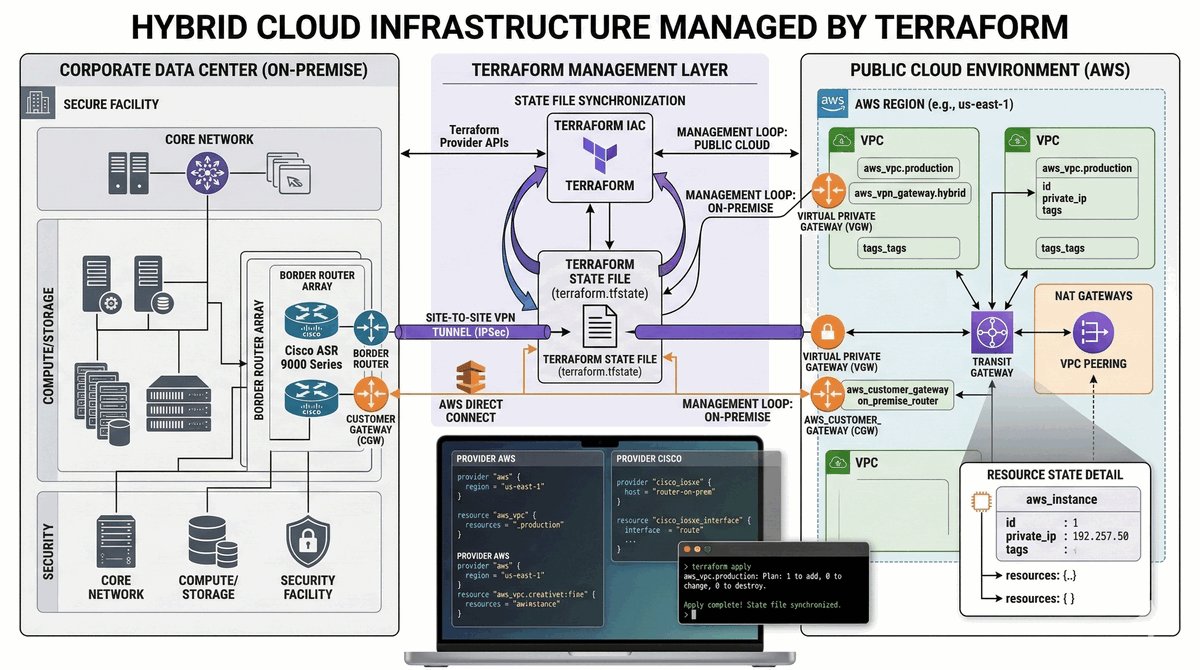

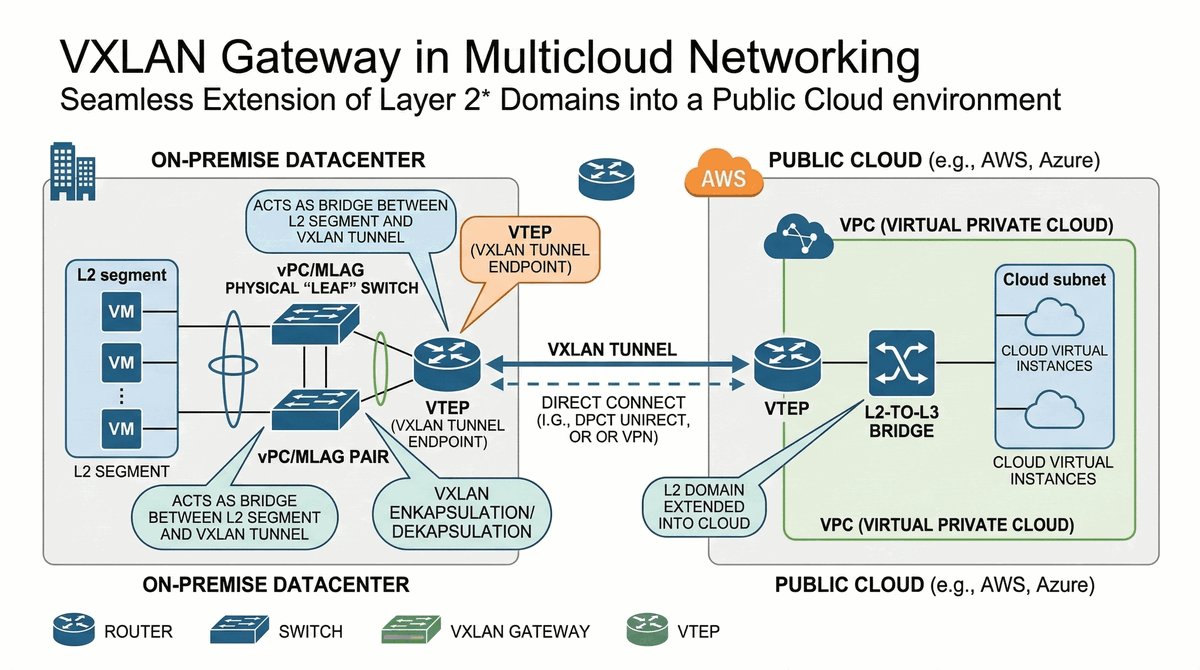

Integracja topologii kampusowej z chmurą (Cloud Networking)

Topologie złożone integrują się z chmurą publiczną (VPC/VNet). Połączenie odbywa się poprzez

tunele VPN IPsec lub dedykowane łącza Direct Connect/ExpressRoute. Router brzegowy musi

uczestniczyć w routingu chmurowym (BGP) i zapewniać bezpieczną, szybką ścieżkę do zasobów w

chmurze, np. serwerów aplikacji.

10/50

Wirtualizacja: funkcje VNF w topologii Data Center

11/50

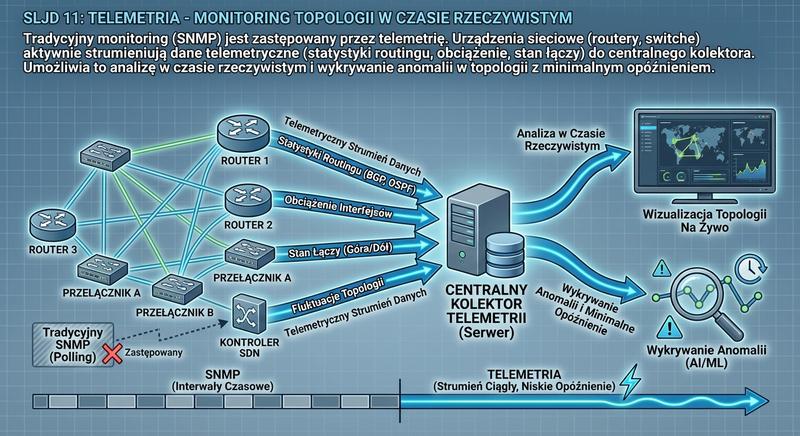

Telemetria: monitoring topologii w czasie rzeczywistym

Tradycyjny monitoring (SNMP) jest zastępowany przez telemetrię. Urządzenia sieciowe (routery,

switche) aktywnie strumieniują dane telemetryczne (statystyki routingu, obciążenie, stan łączy)

do centralnego kolektora. Umożliwia to analizę w czasie rzeczywistym i wykrywanie anomalii w

topologii z minimalnym opóźnieniem.

12/50

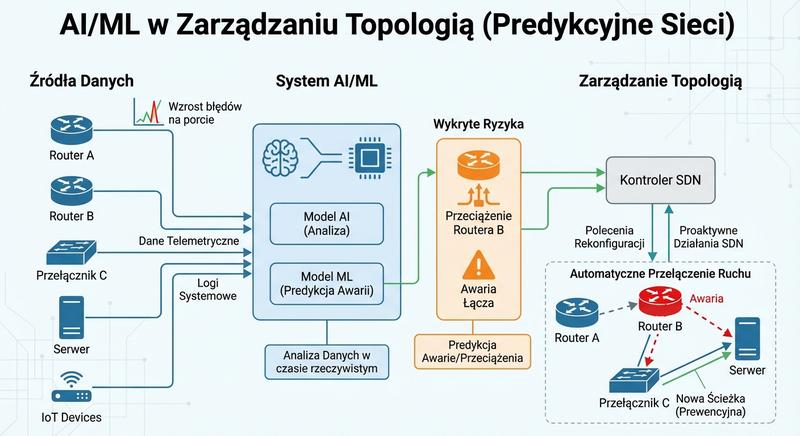

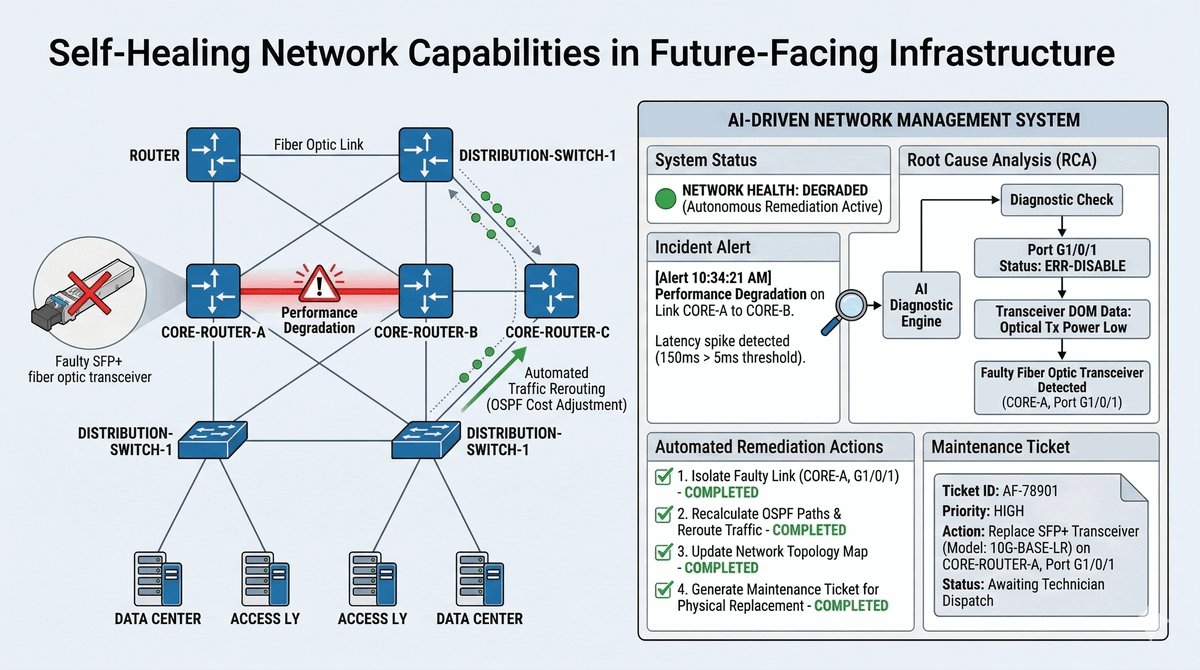

AI/ML w zarządzaniu topologią (sieci predykcyjne)

Sztuczna Inteligencja (AI) i Uczenie Maszynowe (ML) analizują dane telemetryczne i logi. Systemy

AI/ML mogą przewidywać awarie łączy (np. na podstawie wzrostu błędów na porcie) lub przeciążenia

routerów. Pozwala to na predykcyjne zarządzanie topologią, np. automatyczne przełączenie ruchu

przed wystąpieniem awarii.

13/50

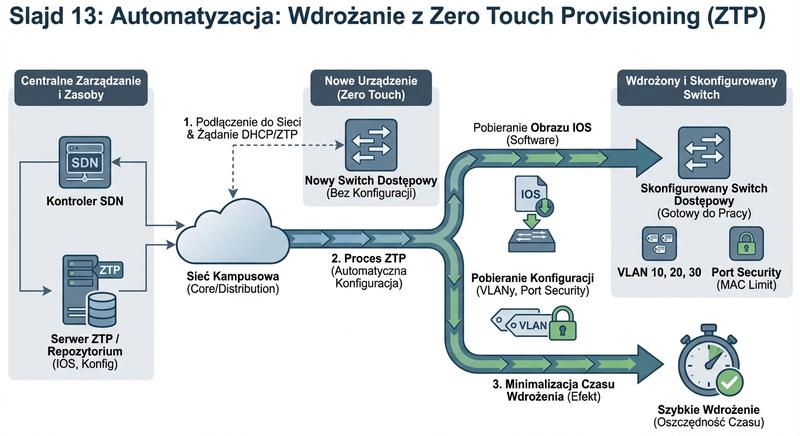

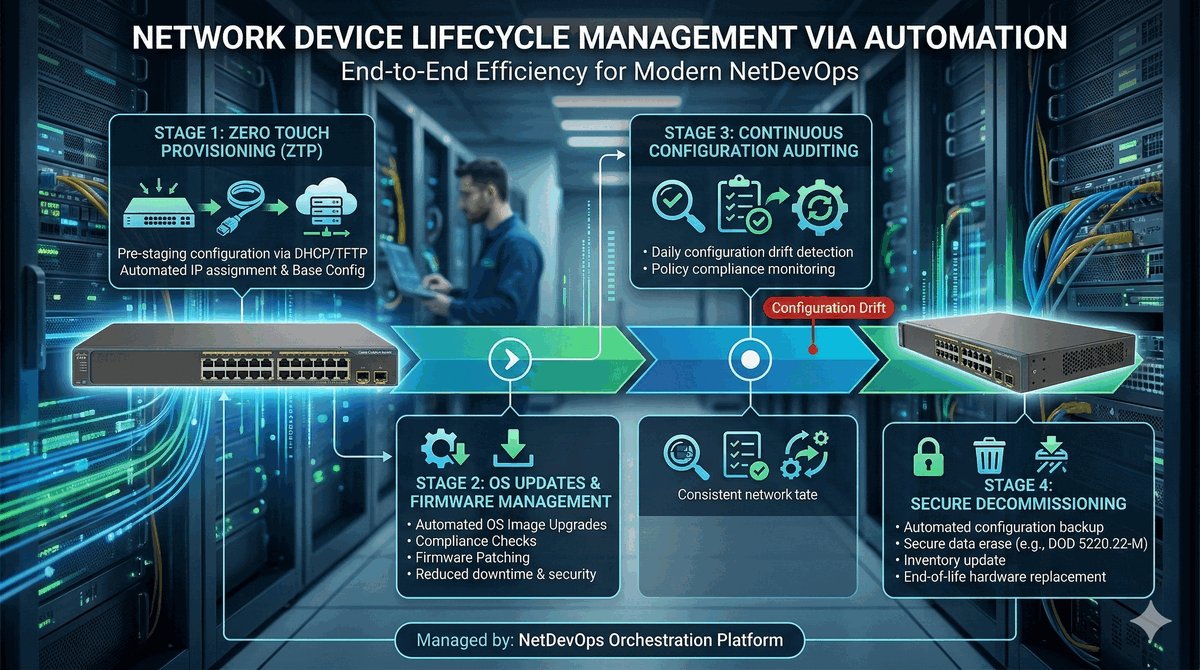

Automatyzacja: wdrażanie z Zero Touch Provisioning (ZTP)

14/50

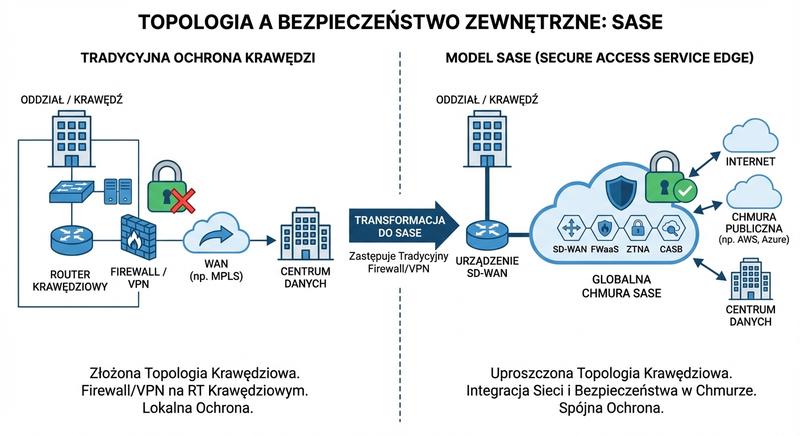

Topologia a bezpieczeństwo zewnętrzne: SASE

SASE (Secure Access Service Edge) to model bezpieczeństwa zorientowany na chmurę. Zastępuje

tradycyjny Firewall/VPN na routerze krawędziowym. SASE integruje funkcje sieci (SD-WAN) i

bezpieczeństwa (FWaaS, ZTNA, CASB) w globalną usługę chmurową. To upraszcza topologię

krawędziową i zapewnia spójną ochronę.

15/50

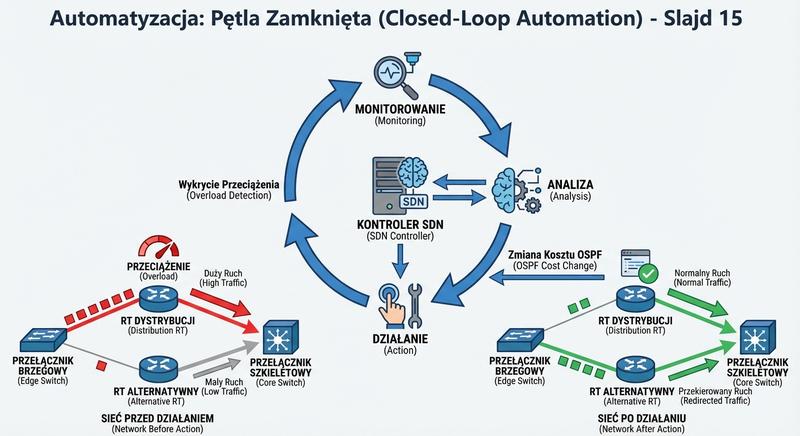

Automatyzacja: pętla zamknięta (Closed-Loop Automation)

16/50

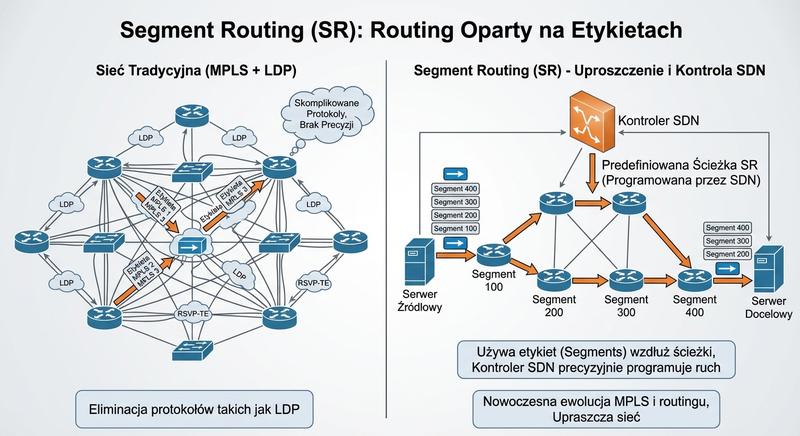

Segment Routing (SR): routing oparty na etykietach

17/50

Wirtualizacja: mechanizm łączenia usług (Service Chaining)

18/50

Zarządzanie topologią przez deklaratywne API

19/50

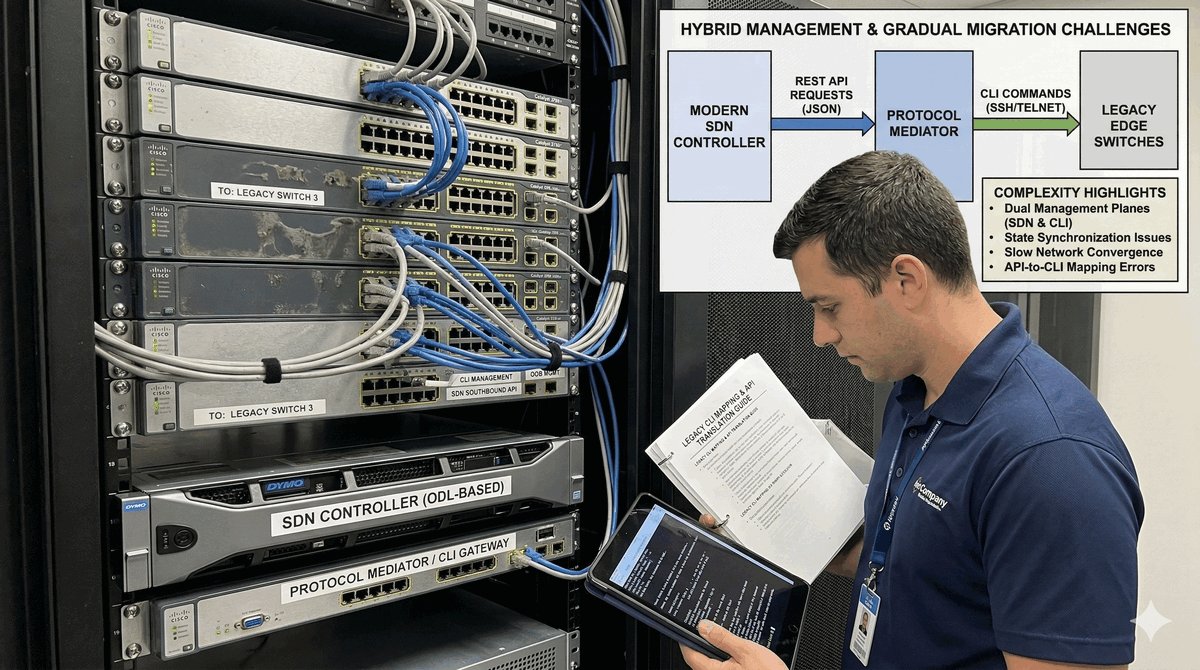

Wyzwania: zgodność sprzętu z SDN/NFV

20/50

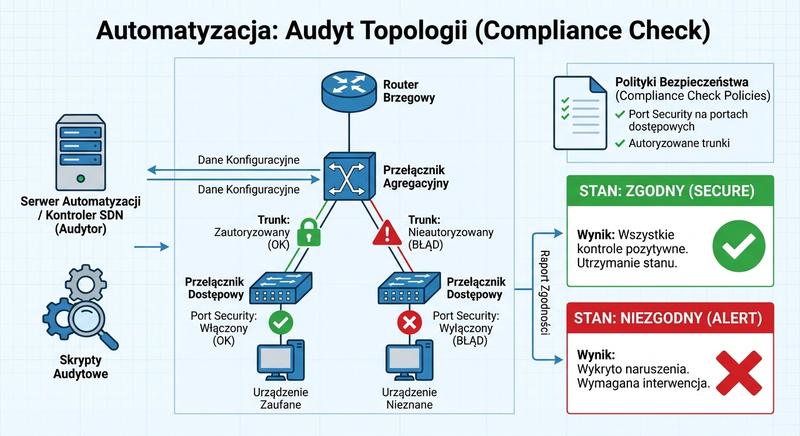

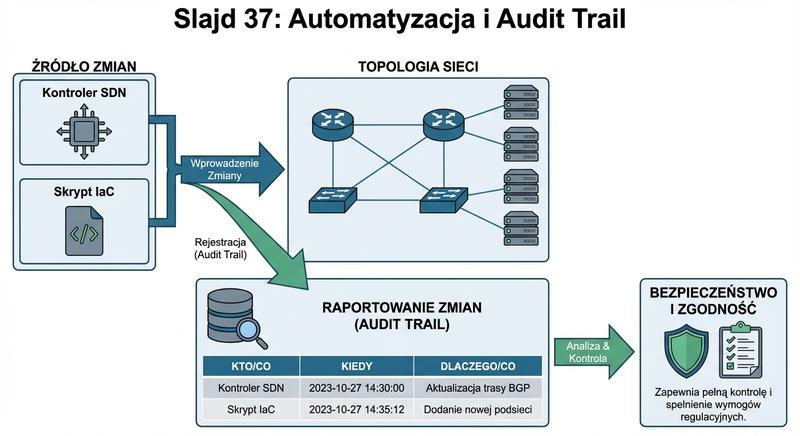

Automatyzacja: audyt topologii (Compliance Check)

Skrypty automatyzacji mogą być używane do regularnego audytu topologii pod kątem zgodności z

politykami bezpieczeństwa (Compliance). System automatycznie sprawdza, czy na wszystkich portach

dostępowych jest włączony Port Security i czy nie ma nieautoryzowanych trunków. Zapewnia to

utrzymanie ustalonego stanu bezpieczeństwa.

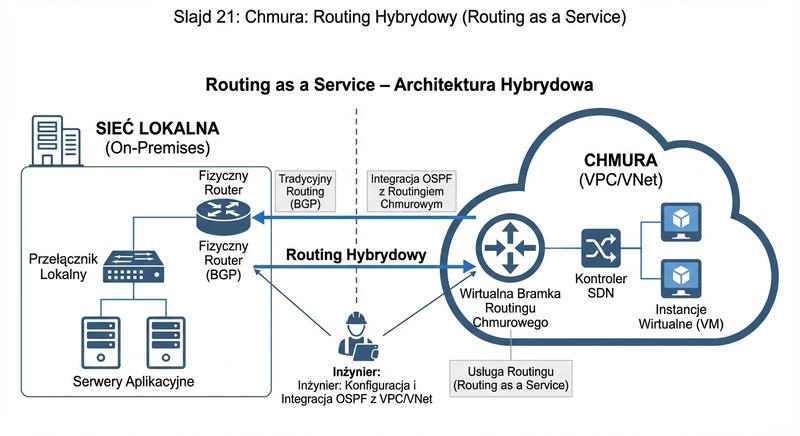

21/50

Chmura: routing hybrydowy (Routing as a Service)

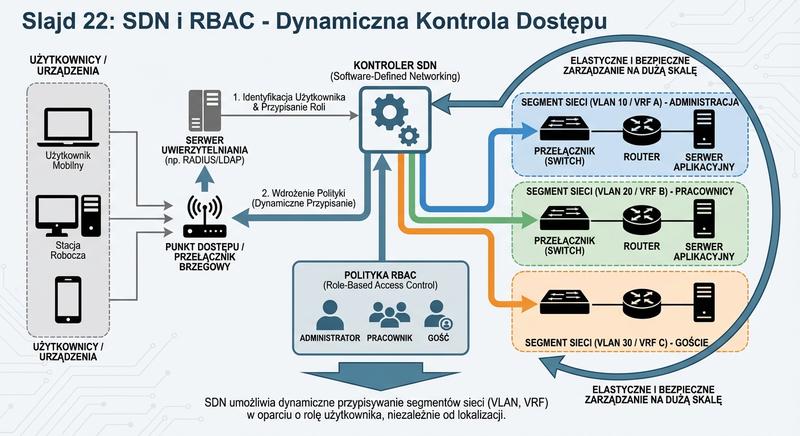

22/50

SDN: kontrola dostępu oparta na rolach (RBAC)

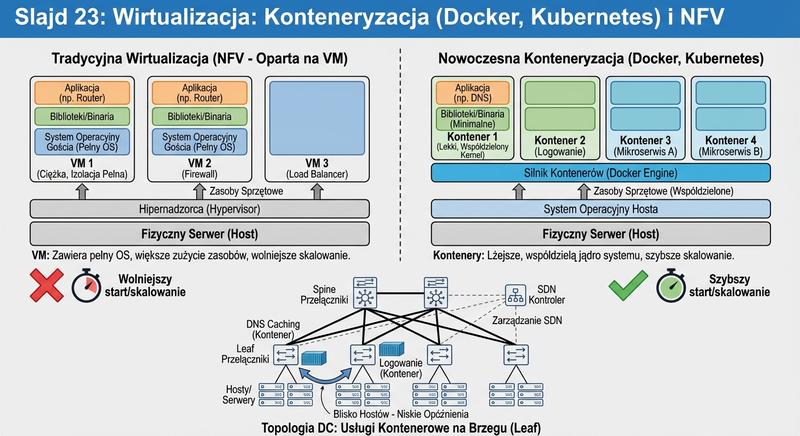

23/50

Wirtualizacja: konteneryzacja (Docker, Kubernetes)

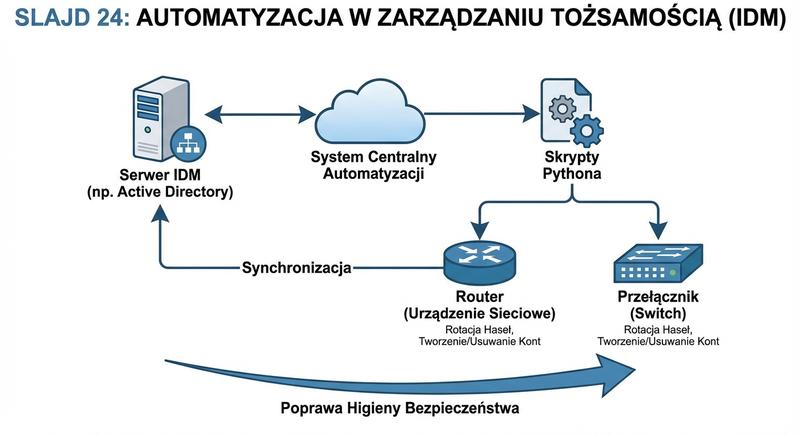

24/50

Automatyzacja: zarządzanie tożsamością (IDM)

25/50

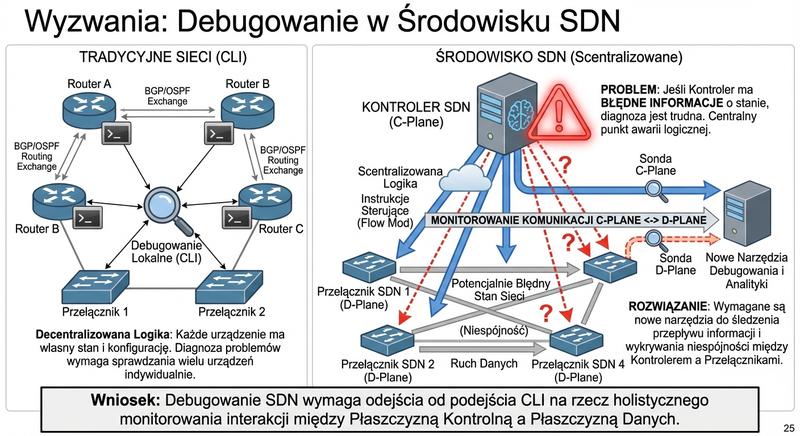

Wyzwania: debugowanie w środowisku SDN

26/50

Automatyzacja: metodyka CI/CD (Continuous Integration/Delivery)

27/50

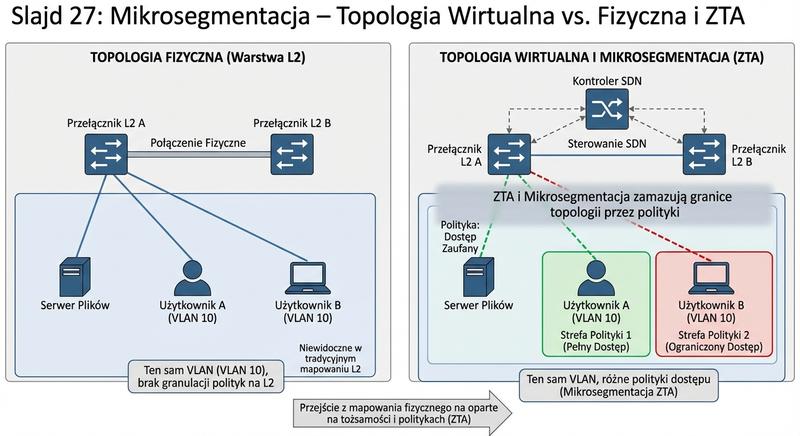

Mikrosegmentacja: topologia wirtualna a fizyczna

28/50

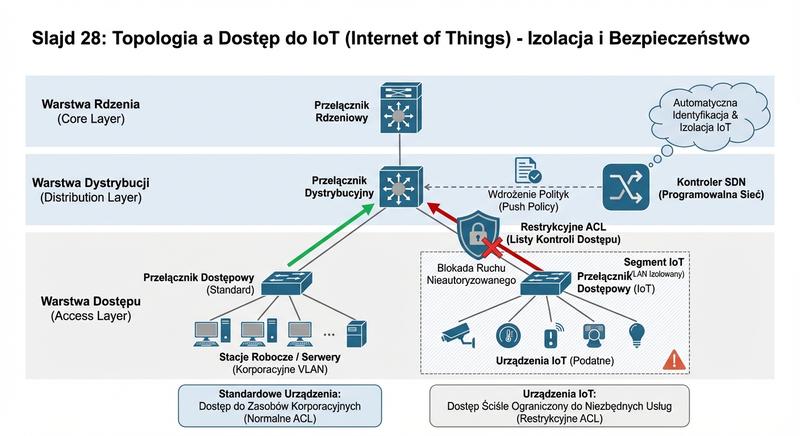

Topologia a dostęp do urządzeń IoT (Internet of Things)

29/50

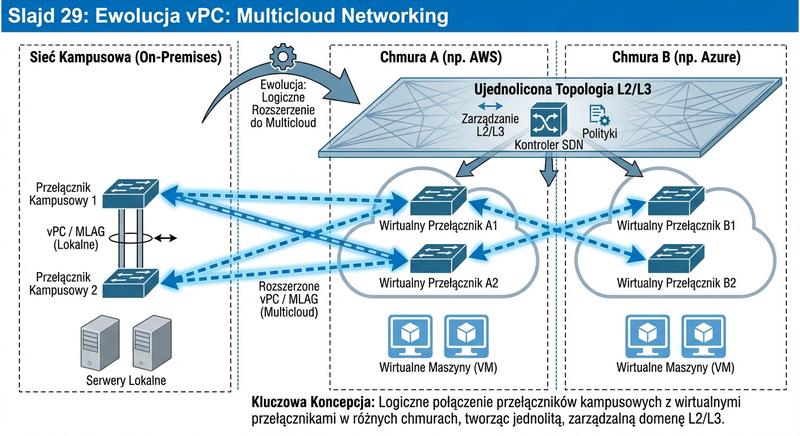

Ewolucja vPC: routing w środowisku wielu chmur (Multicloud)

30/50

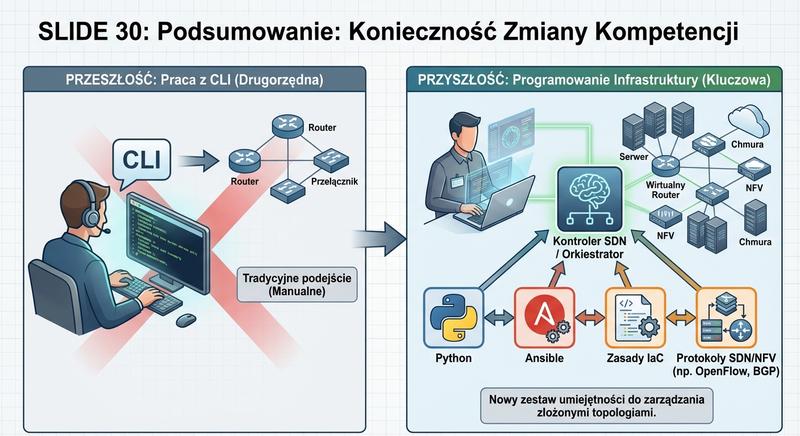

Podsumowanie: Konieczność Zmiany Kompetencji

31/50

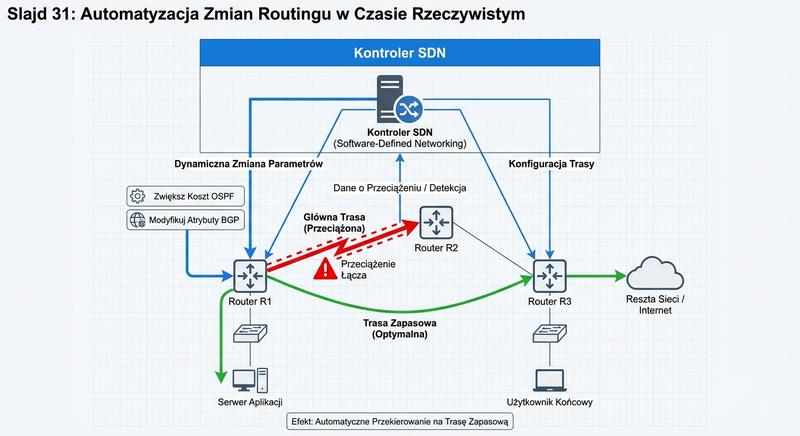

Automatyzacja Zmian Routingu w Czasie Rzeczywistym

32/50

Wirtualizacja: Oszczędność Zasobów dzięki NFV

33/50

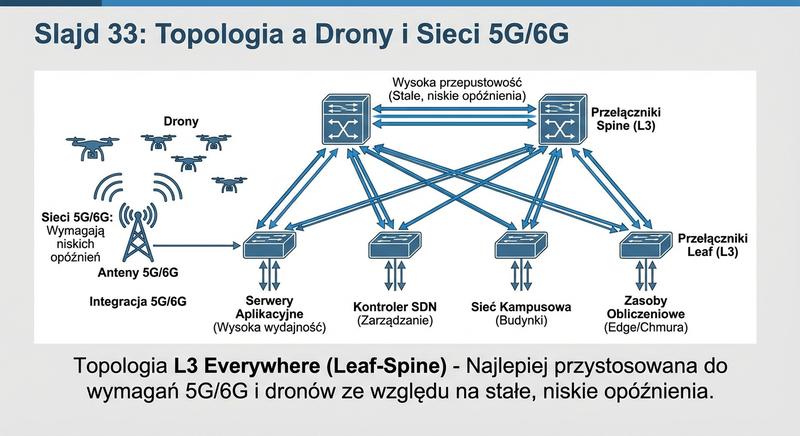

Topologia a Drony i Sieci 5G/6G

34/50

Automatyzacja: Git jako Źródło Prawdy (Source of Truth)

35/50

SD-WAN: Routing Oparty na Aplikacjach (Application-Aware)

36/50

Wirtualizacja: Eliminacja STP za Pomocą VNF

37/50

Automatyzacja: Raportowanie Zmian (Audit Trail)

38/50

Topologia a Dostępność Usług: Self-Healing Networks

39/50

Bezpieczeństwo: Automatyczne Przełączanie na Zapasowe Zasoby

40/50

Wyzwania: Integracja Starzych Systemów (Brownfield)

41/50

Topologia L3: Migracja BGP do BGP-LS (Link-State)

42/50

Automatyzacja: Wdrażanie Zmian Konfiguracji w Trybie Transakcyjnym

43/50

Wirtualizacja: Kontrola Nad Zasobami Chmurowymi

44/50

Ewolucja vPC: Multicloud Networking i VXLAN Gateway

45/50

Automatyzacja: Zarządzanie Lifecycle'em urządzeń

46/50

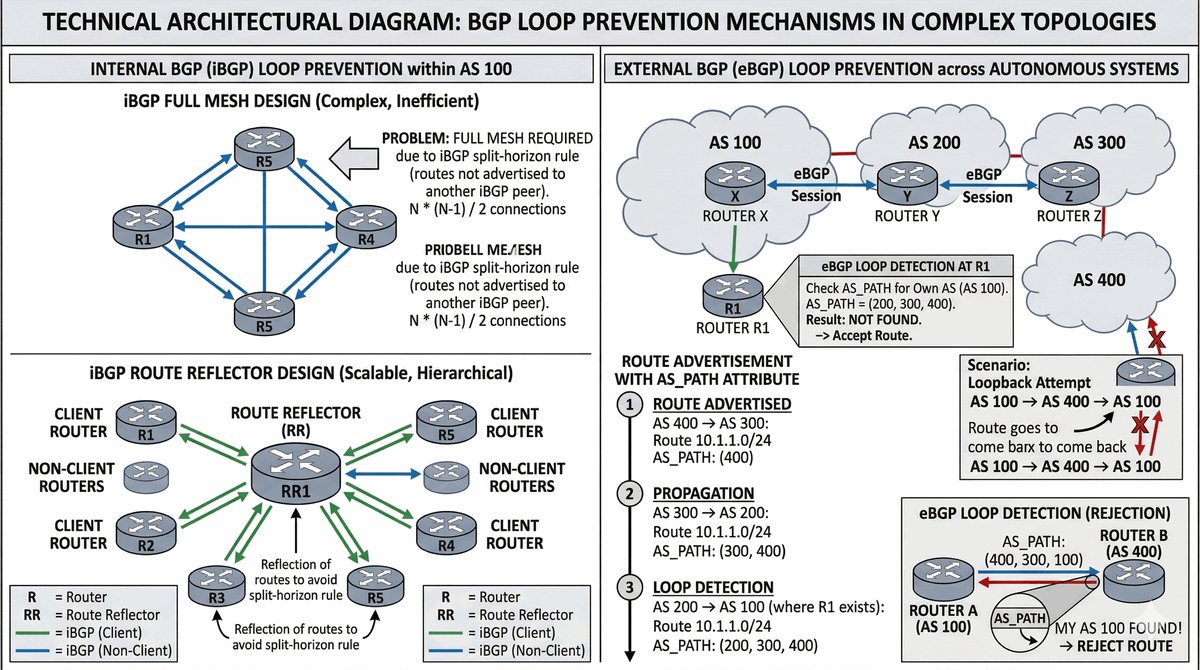

Topologia L3: Ochrona Przed Pętlami BGP (Loop Prevention)

47/50

Wpływ Metryki Routingu na Kontrolę SDN

48/50

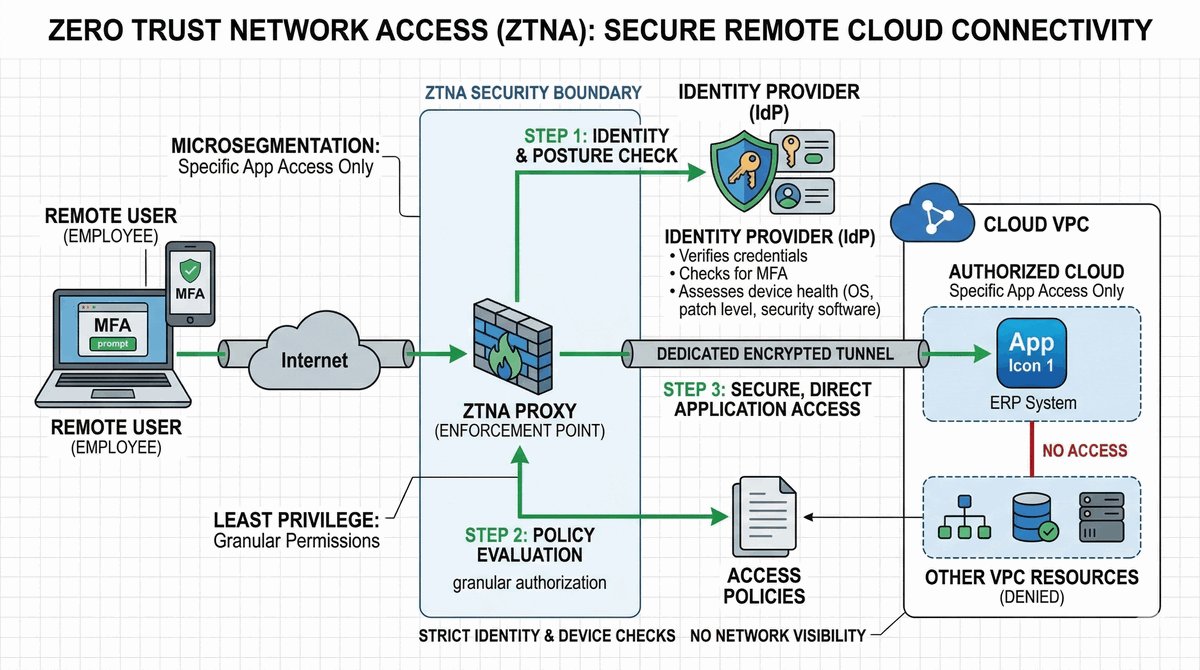

Topologia a Dostęp do Chmury: Bezpieczeństwo ZTNA

49/50

Pytania i Dyskusja - Przyszłość Topologii